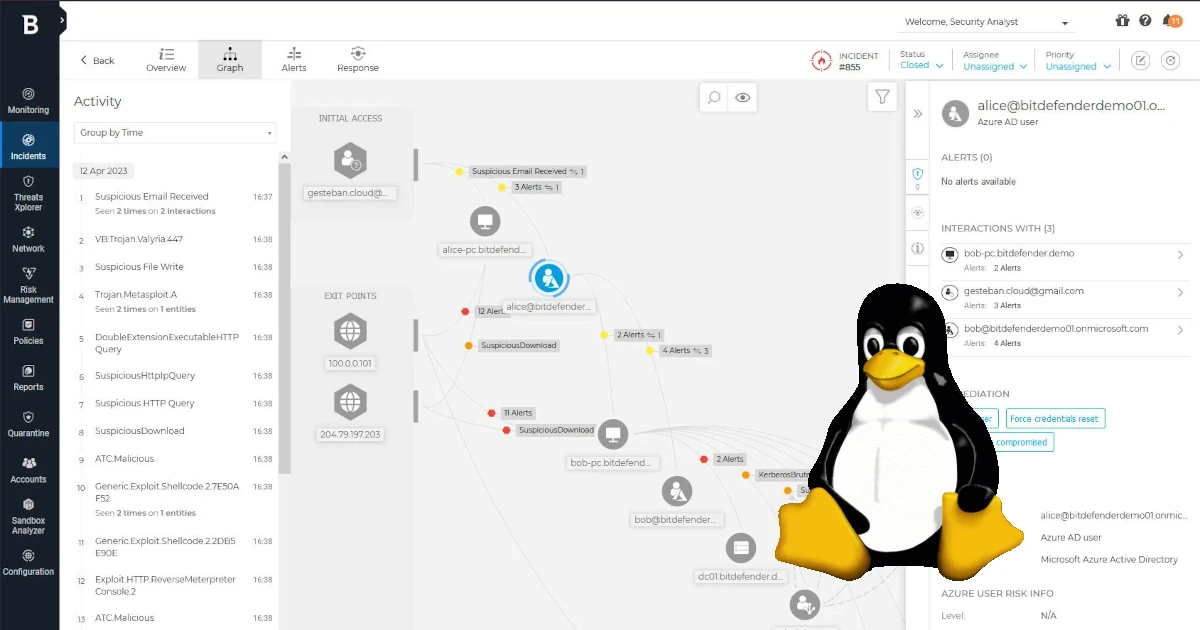

Para proteger sus endpoints físicos y virtuales, debe instalar un agente de seguridad en cada uno de ellos. Además de gestionar la protección en el endpoint local, el agente de seguridad también se comunica con el Control Center para recibir los comandos del administrador y enviar los resultados de sus acciones.

1. Preparar el entorno para la instalación

Antes de la instalación, siga estos pasos preparatorios para asegurarse de que se realice sin problemas:

- Asegúrese de que los endpoints de destino cumplan con los requisitos mínimos del sistema de protección de puntos finales.

Para algunos endpoints, es posible que necesite instalar el último paquete de servicio del sistema operativo disponible o liberar espacio en el disco. - Desinstale (no solo deshabilite) cualquier software antimalware o de seguridad de Internet existente en los puntos finales de destino.

La ejecución del agente de seguridad simultáneamente con otro software de seguridad en un terminal puede afectar su funcionamiento y causar problemas importantes con el sistema. Muchos de los programas de seguridad incompatibles se detectan y eliminan automáticamente durante la instalación. - La instalación requiere privilegios de super usuario y acceso a Internet.

2. Crear paquete de instalación

1. Conéctese e inicie sesión en Control Center.

2. Ingrese al menu Red > Paquetes de instalación.

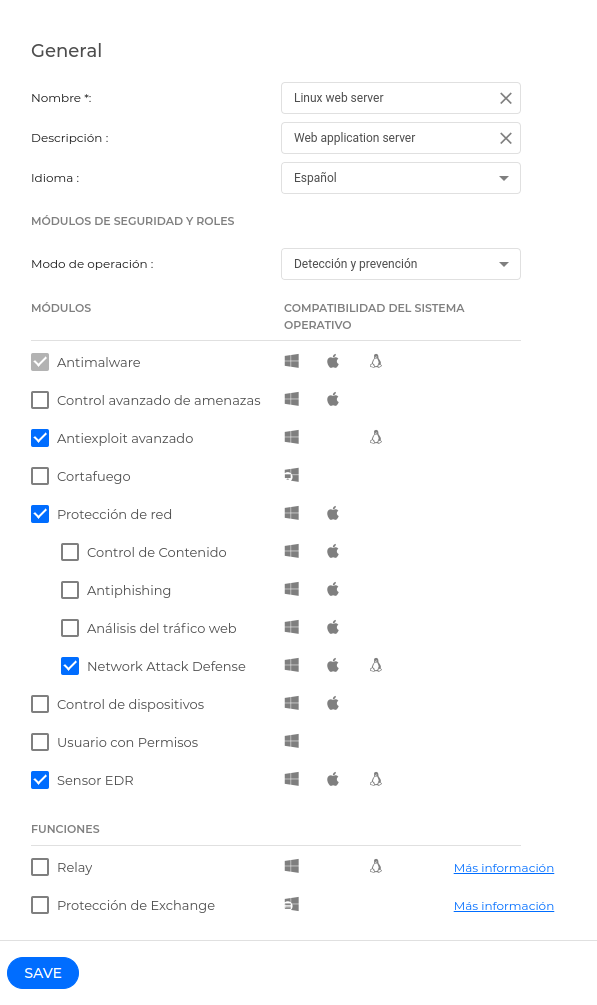

3. Haga clic en el botón Crear en la parte superior de la tabla. Se mostrará una ventana de configuración similar a la siguiente:

4. Ingrese un nombre sugerente y una descripción para el paquete de instalación que desea crear.

5. En el campo Idioma, seleccione el idioma deseado para la interfaz del cliente.

6. Seleccione el modo de operación. Esto afectará el comportamiento de los agentes de seguridad instalados a través de la implementación del paquete en sus endpoints:

- Detección y prevención: este modo de operación le permite personalizar qué módulos incluir en el paquete y configura los módulos de prevención y detección para habilitar y utilizar capacidades de bloqueo e informe.

- EDR (solo informe): este modo de operación preconfigura la estructura de su paquete para incluir un conjunto específico de módulos y configura los módulos de prevención y detección para habilitar y utilizar solo las capacidades de informe.

7. Seleccione los módulos de protección que desea instalar.

Nota

Solo se instalarán los módulos compatibles para cada sistema operativo. En la parte derecha de cada módulo encontrarás iconos que indican con qué sistemas operativos es compatible.

8. Seleccione la función del endpoint de destino:

- Relay, para crear el paquete para un punto final con función de Relay (La función de relay solo está disponible para los sistemas operativos Windows y Linux y no es compatible con sistemas operativos legacy.)

9. Eliminar poductos de la competencia. Se recomienda mantener esta casilla de verificación seleccionada para eliminar automáticamente cualquier software de seguridad incompatible mientras el agente Bitdefender se instala en el endpoint.

10. Modos de análisis. Elija la tecnología de escaneo que mejor se adapte a su entorno de red y a los recursos de sus terminales.

Tipos de escaneo disponibles:

- Automático (Recomendado). En este caso, el agente de seguridad detectará automáticamente la configuración del endpoint y adaptará la tecnología de escaneo:

– Escaneo centralizado en nube pública o privada (con Security Server) con respaldo en escaneo híbrido (motores ligeros), para endpoints físicos con bajo rendimiento de hardware y para máquinas virtuales. Este caso requiere al menos un Security Server implementado en la red.

– Escaneo local (con motores completos) para puntos finales físicos con alto rendimiento de hardware.

– Escaneo centralizado con respaldo en exploración híbrida para máquinas virtuales. - Modificar (Personalizar). Seleccionando esta opción, puede configurar el modo de escaneo eligiendo entre varias tecnologías de escaneo para máquinas físicas y virtuales:

– Escaneo centralizado en nube pública o privada (con Security Server), que puede usar como respaldo al escaneo local (con motores completos) o al escaneo híbrido (con motores ligeros).

– Escaneo híbrido (con motores ligeros)

– Escaneo local (con motores completos)

11. En la sección Implementador, elija la entidad a la que se conectarán los puntos finales para comunicarse. La instalación del endpoint se realiza únicamente a través de un Relay. No es necesario que el Relay sea el mismo que el especificado en el paquete de instalación.

En la sección Implementador, en el campo Relay seleccionado, puede ver el Relay seleccionado en la tabla Relays.

- Bitdefender Cloud, si desea actualizar los clientes directamente desde Internet.

En este caso, también puede definir la configuración del proxy, si los puntos finales de destino se conectan a Internet a través del proxy. Seleccione Usar proxy para la comunicación e ingrese la configuración de proxy requerida en los campos a continuación. - Endpoint Security Relay, si desea conectar los puntos finales a un cliente Relay instalado en su red. Todas las máquinas con función de Relay detectadas en su red aparecerán en la tabla que se muestra a continuación. Seleccione la máquina de Relay que desee. Los endpoints conectados se comunicarán con Control Center solo a través del Relay especificado.

El puerto 7074 debe estar abierto para que funcione la implementación a través de Bitdefender Endpoint Security Tools Relay.

12. Por último haga clic en SAVE.

3. Instalar el paquete creado en un servidor Linux

- Nos conectamos al servidor por SSH

- En Control Center ingresar al menu Red > Paquetes de instalación, seleccionar el paquete que creamos en el Paso 2. y hacer clic en el boton Enviar enlaces de descarga y copiamos el link del Instalador Linux.

- En el servidor Linux descargamos el paquete de instalación con wget o alguna herramienta similar.

- Descomprimimos el instalador:

tar -xvf setup_downloader.tar - Otorgamos permisos de ejecución al archivo installer:

sudo chmod +x installer - Ejecutamos el instalador como super usuario:

sudo ./installer - Una vez terminado el proceso de instalación podemos revisar el log de instalación en la siguiente ruta:

/opt/bitdefender-security-tools/var/log/installer.log - Para verificar que el agente se haya instalado en el endpoint, ejecute este comando:

systemctl status bdsec*